深入解析Windows系統調用 SSDT(系統服務描述符表)與內核安全

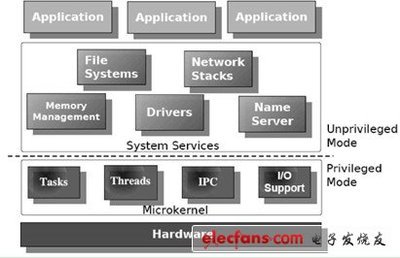

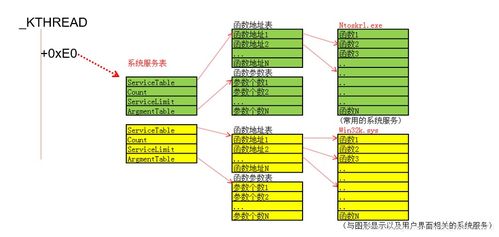

在Windows操作系統內核中,系統調用是用戶態應用程序與內核態服務進行交互的關鍵橋梁。當應用程序需要執行特權操作(如訪問硬件、管理進程或修改系統配置)時,會通過一個特定的機制請求內核提供服務。這個機制的核心組成部分之一,就是系統服務描述符表,常被稱為SSDT。

什么是系統服務描述符表?

SSDT本質上是一個內核函數指針表。在Windows NT架構中,當用戶態程序通過int 2Eh指令(在舊系統中)或sysenter/syscall指令發起系統調用時,會傳遞一個系統服務號。內核利用這個服務號作為索引,在SSDT中查找對應的內核函數地址,然后跳轉執行。例如,當調用NtCreateFile來創建文件時,實際上是通過SSDT找到了內核中真正實現該功能的函數。

系統調用003與SSDT的關系

在一些技術討論或安全研究語境中,“系統調用003”可能指代通過中斷向量0x2E(十進制46)進行的傳統系統調用方式,或者是特定系統服務的編號。在早期的Windows中,int 0x2E是觸發系統調用的軟中斷,而EAX寄存器中存放的服務號就對應著SSDT中的索引。因此,理解“003”或任何具體編號,都需要結合具體的Windows版本和上下文,因為它指向SSDT中某一個具體的系統服務例程。

SSDT在系統安全中的角色:從“鬼手”到Rootkit

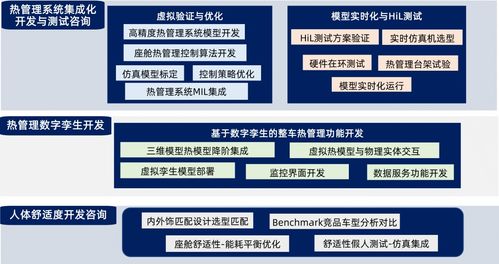

SSDT由于其核心地位,一直是系統安全和惡意軟件攻防的焦點。技術博客(如CSDN上的一些安全研究者,可能被昵稱為“鬼手”的博主)常會探討以下主題:

- SSDT Hook:這是一種常見的內核級掛鉤技術。安全軟件(如殺毒軟件、HIPS)會合法地掛鉤SSDT中的關鍵函數(如

NtOpenProcess),以監控和阻止惡意行為。Rootkit(一種隱藏自身和惡意活動的惡意軟件)也經常惡意掛鉤SSDT,將函數指針替換為惡意代碼的地址,從而劫持系統調用,實現進程隱藏、文件隱藏、端口隱藏等。

- 檢測與恢復:安全研究人員和工具(如冰刃、Process Hacker等)通過比對內存中SSDT的當前函數地址與內核模塊(如

ntoskrnl.exe)的原始導出地址,可以發現被掛鉤的異常條目。恢復SSDT是清除Rootkit的關鍵步驟之一。

- PatchGuard與64位系統的變化:在64位Windows(從Vista開始)中,微軟引入了內核補丁保護機制,嚴格禁止對SSDT等關鍵內核結構進行修改,這極大地增加了內核Rootkit的開發難度。但攻防對抗并未停止,攻擊者轉向了其他更底層或更復雜的技術。

###

SSDT是Windows操作系統內核的“服務總機”,它高效地路由著所有的系統服務請求。對系統開發者而言,理解它是深入內核編程的基礎;對安全研究者而言,它是分析惡意軟件行為和構建防御體系的核心戰場。無論是通過博客(如CSDN上的技術分享)還是專業書籍,持續學習SSDT及其相關機制,對于深入理解操作系統原理和系統安全都至關重要。

請注意:直接操作或修改SSDT具有極高風險,可能導致系統藍屏崩潰,且在現代64位系統中會受到系統保護機制的限制。相關學習和實驗應在嚴格控制的虛擬機環境中進行。

最新產品